Ze smartfona łatwo ukraść pieniądze

17 lutego 2011, 16:41Telefony komórkowe coraz częściej są wykorzystywane do przeprowadzania transakcji finansowych, czy to do przelewów bankowych czy do zakupów w sieci. Tymczasem specjaliści z firmy Cryptography Research udowodnili, że mogą się stać one bardzo niebezpieczne dla swoich właścicieli, gdyż cyberprzestępcy są w stanie sklonować klucz kryptograficzny telefonu i poszywać się pod urządzenie.

Owocówki odróżniają izotopy wodoru

16 lutego 2011, 15:51Muszki owocowe (Drosophila melanogaster) potrafią odróżnić dwa izotopy wodoru: prot ("zwykły" wodór) i deuter (D). Odkrycie to dużo wnosi do rozumienia działania powonienia. Wiele wskazuje bowiem na to, że dla rozpoznania zapachu istotniejsza jest częstotliwość drgań wiązań niż kształt cząsteczki.

X-Pire - zdjęcia z datą upływu ważności

20 stycznia 2011, 15:44Niemieccy specjaliści opracowali program, który pozwala osobie umieszczającej zdjęcia w internecie na ustawienie daty upływu ważności fotografii. Dzięki temu nie będziemy musieli się martwić, że kompromitujące fotografie, które nie wiedzieć czemu umieściliśmy w sieci przed laty, ciągle będzie można w niej znaleźć.

Kurz jest jak szklanka

29 grudnia 2010, 11:30Szkło i inne kruche obiekty stanowią klucz do prognozowania przyszłego klimatu. Jak bowiem zauważył Jasper Kok z amerykańskiego Narodowego Centrum Badań Atmosferycznych (National Center for Atmospheric Research), mikroskopijne cząstki kurzu, emitowane do atmosfery po rozerwaniu większych kawałków, odzwierciedlają wzorce rozpadu szklanek.

Nie tylko geny nas kształtują

27 grudnia 2010, 20:58Cechy naszego wyglądu - nasz fenotyp - zależą jedynie od posiadanych przez nas genów, tak od zawsze twierdziły podręczniki genetyki. Dzięki pracy naukowców z Yale okazało się, że mechanizm w jaki kształtują się nasze cechy nie jest zależny jedynie od genów.

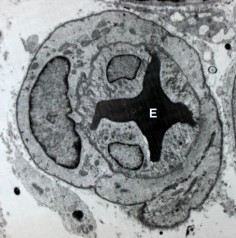

Ultradźwiękowe otwieranie drogi do mózgu

15 października 2010, 20:48Ultradźwięki, czyli fale o tak dużej częstotliwości, że są niesłyszalne przez człowieka, mają wiele zastosowań medycznych. Poza badaniami USG i niszczeniem chorych tkanek mogą wkrótce posłużyć do otwierania bariery krew-mózg.

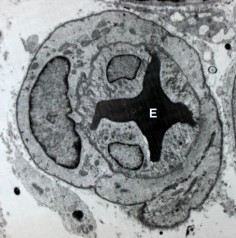

Klucz do bariery krew-mózg

14 października 2010, 14:35Mózg, jako najważniejszy organ ciała, jest też najlepiej chroniony przed obcymi substancjami i białkami, dzięki barierze krew-mózg. Jest chroniony tak dobrze, że przeszkadza to w dostarczaniu mu leków. Znalezienie klucza do tej bariery byłoby przełomem.

Główny klucz HDCP w sieci

17 września 2010, 11:58Intel potwierdził, że umieszczony w internecie kod to główny klucz protokołu HDCP. Jego pojawienie się w sieci oznacza, że na rynek mogą trafić urządzenia typu set-top box oraz odtwarzacze Blu-ray i DVD, które będą omijały mechanizmy zabezpieczeń i pozwolą na kopiowanie i odtwarzanie chronionych treści.

Złamali zabezpieczenia PS3

20 sierpnia 2010, 13:11Grupa crackerów zapowiada, że wkrótce wyda pierwszy produkt, pozwalający na używanie pirackich gier na PlayStation 3. PS3 to jedyna konsola najnowszej generacji, której zabezpieczenia nie zostały jeszcze złamane.

Wikileaks publikuje "Ubezpieczenie"

3 sierpnia 2010, 10:49Twórcy witryny Wikileaks nadal prowadzą walkę z rządem USA. Tym razem najwyraźniej postanowili... zaszantażować Biały Dom.